Table of Contents

Qu’est-ce que pfSense?

pfSense est une solution de pare-feu open-source basée sur FreeBSD qui est largement utilisée pour sécuriser les réseaux informatiques. Ce pare-feu est reconnu pour sa flexibilité, sa robustesse et ses capacités avancées de gestion de réseau. pfSense est fréquemment déployé dans divers environnements, allant des réseaux domestiques aux petites et moyennes entreprises, ainsi que dans les grandes organisations nécessitant des configurations de sécurité complexes.

Le logiciel pfSense offre une gamme de fonctionnalités, telles que la gestion de la bande passante, la prévention des intrusions, la surveillance et le reporting, les VPN, et bien plus encore. Son interface utilisateur web intuitive permet aux administrateurs de configurer et de gérer facilement les règles de pare-feu, les VPN, et les autres services réseau essentiels.

Les avantages d’utiliser pfSense sont :

- Open Source : Gratuit et open-source, ce qui permet aux utilisateurs de l’adapter à leurs besoins spécifiques.

- Personnalisable : Large éventail de fonctionnalités configurables.

- Communauté Active : Forte communauté d’utilisateurs et de développeurs fournissant support et développement continu.

pfSense représente une solution de choix pour ceux qui recherchent un pare-feu puissant et adaptable avec des capacités avancées de gestion réseau. Sa popularité croissante au sein des communautés technologiques témoigne de son efficacité et de sa fiabilité.

Pré-requis et Préparations

Matériel et Logiciels Nécessaires

Pour installer pfSense sur VirtualBox, vous aurez besoin des éléments suivants :

- Ordinateur Hôte: Un ordinateur avec des capacités de virtualisation .

- VirtualBox: Téléchargé et installé sur l’ordinateur hôte. Vous pouvez obtenir la dernière version de VirtualBox depuis le site officiel d’Oracle.

- Image ISO de pfSense: Téléchargez l’image ISO de pfSense depuis le site officiel de pfSense. Assurez-vous de télécharger la version compatible avec votre architecture (32 bits ou 64 bits).En cas de difficulté à télécharger pfsense sur le site officiel, vous pourrez l’obtenir ici

Configurations Préliminaires

Avant de commencer l’installation, quelques préparations sur l’ordinateur hôte sont nécessaires :

- Activation de la Virtualisation: Vérifiez que la virtualisation est activée dans le BIOS de votre ordinateur. Cela peut être sous des noms comme « Intel VT-x », « AMD-V », ou « Virtualization Technology ».

- Configuration du Réseau: Pour une configuration optimale, vérifiez les paramètres réseau de votre hôte et assurez-vous qu’ils sont configurés pour permettre la communication avec la machine virtuelle.

Ces préparations garantissent que vous avez tous les outils nécessaires et que votre environnement est prêt pour l’installation de pfSense sur VirtualBox. Passons maintenant à la création et à la configuration de la machine virtuelle.

Création d’une Nouvelle Machine Virtuelle

Démarrer VirtualBox et Créer une Nouvelle VM

- Ouvrez VirtualBox: Lancez le logiciel VirtualBox sur votre ordinateur hôte.

- Créer une Nouvelle VM: Cliquez sur « Nouvelle » pour créer une nouvelle machine virtuelle.

- Nom et Système d’Exploitation: Donnez un nom à votre VM (par exemple, « pfSense ») et sélectionnez « BSD » comme type et « FreeBSD (64-bit) » comme version. Cliquez sur « Suivant ».

Paramètres Recommandés pour la VM

- Mémoire (RAM): Allouez au moins 512 Mo de RAM, bien que 1 Go soit recommandé pour des performances optimales. Cliquez sur « Suivant ».

- Disque Dur Virtuel: Sélectionnez « Créer un disque dur virtuel maintenant » et cliquez sur « Créer ». Choisissez « VDI (VirtualBox Disk Image) » et cliquez sur « Suivant ». Sélectionnez « Alloué dynamiquement » et cliquez sur « Suivant ».

- Taille du Disque Dur: Réglez la taille du disque à au moins 10 Go. Cliquez sur « Créer » pour terminer la configuration du disque dur virtuel.

Configuration des Paramètres de la VM

Configuration des Réseaux (NAT et Réseau Interne)

- Accéder aux Paramètres de la VM: Sélectionnez votre VM pfSense dans la liste et cliquez sur « Configuration ».

- Configurer le Réseau NAT: Allez dans la section « Réseau » et assurez-vous que l’adaptateur 1 est activé et réglé sur « NAT ». Cette interface nous servira de WAN.

- Ajouter un Réseau Interne: Cliquez sur l’icône « + » pour ajouter un second adaptateur, puis sélectionnez « Réseau interne » pour l’adaptateur 2. Cela permettra à pfSense de gérer le trafic entre les réseaux interne et externe.

Ajout de l’Image ISO pfSense à la VM

- Accéder à la Section Stockage: Dans les paramètres de la VM, allez dans la section « Stockage ».

- Ajouter l’Image ISO: Sous « Contrôleur IDE », cliquez sur l’icône du disque avec un plus, puis « Choisir un fichier de disque… » et sélectionnez l’image ISO pfSense que vous avez téléchargée précédemment.

- Vérification: Assurez-vous que l’image ISO est correctement attachée en vérifiant dans la section « Stockage ».

Lancement de l’Installation pfSense

Démarrer la VM et Lancement du Processus d’Installation

- Démarrer la VM: Cliquez sur « Démarrer » pour lancer votre VM pfSense.

- Démarrage de l’Image ISO: La VM démarrera à partir de l’image ISO pfSense. Suivez les invites à l’écran pour lancer le processus d’installation.

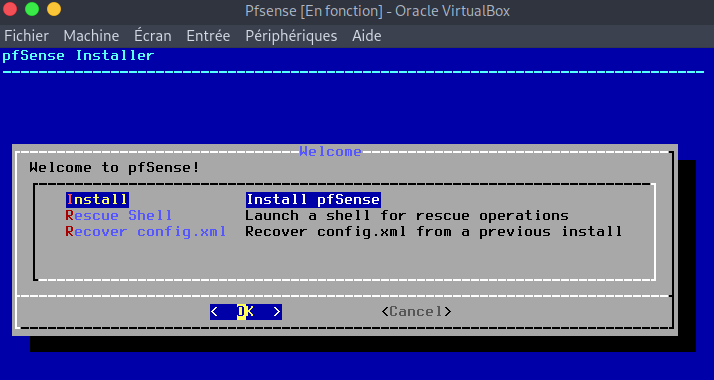

Après avoir lancé l’installation de pfsense, vous aurez un écran similaire et vous ferez Accept

A ce niveau vous faite OK

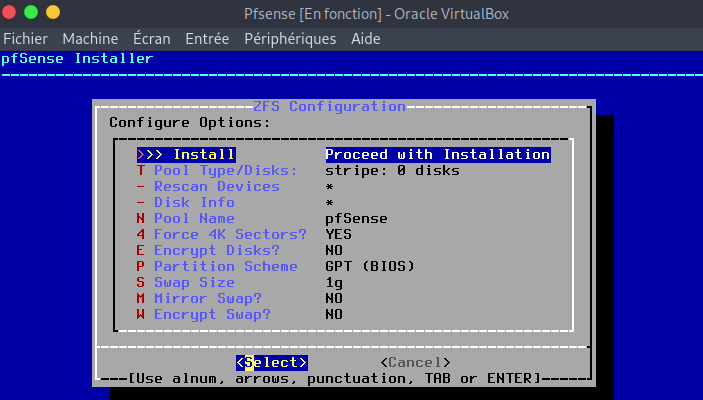

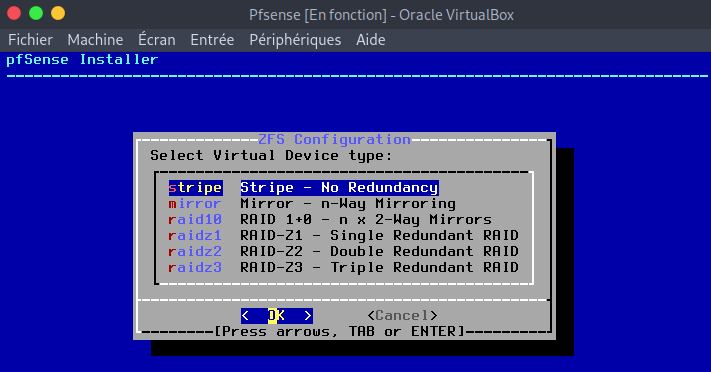

Puis select

Nous continuons en faisant OK

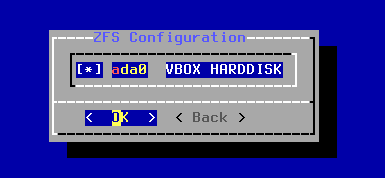

A ce niveau nous allons cliquer sur la touche espace de notre clavier pour sélectionner ada0 ensuite nous faisons OK

Nous faisons YES pour valider nos choix puis l’installation de pfsense débutera

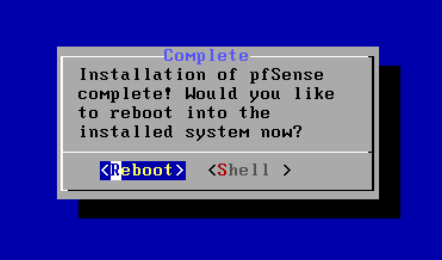

Et pour terminer cette installation du système, appuyez une dernière fois sur Entrée pour rebooter et

démarrer directement sur le nouveau pfsense fraîchement mis en place.

Au démarrage, pfsense va se lancer, tester et configurer les services dont il a besoin. Par exemples

dans l’image ci-dessous, on peut voir que pfsense à tester la présence de l’interface WAN (ligne

Configuring WAN interface…done.) et l’a configuré, idem pour l’interface LAN. Il a également lancé le

service DNs pour la résolution de nom de domaine (ligne Configuring DNS Resolver…).

Configuration initial de pfsense

Une fois que le démarrage est finalisé, vous aurez la vue suivante sur la machine.

On voit bien nos deux interfaces réseaux (WAN et LAN). On voit également que l’interface WAN a

bien récupéré une adresse IP automatiquement depuis un DHCP (ce qui correspond à l’adresse IP

publique). Concernant le LAN, il attribue une adresse statique par défaut que nous allons changer.

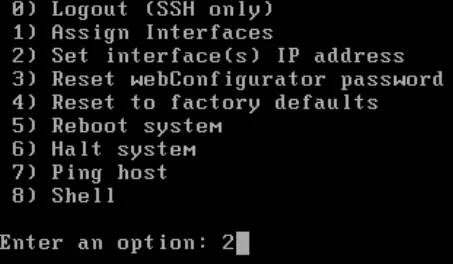

Vous avez 16 menus qui vont permettre de faire différentes actions et configurations. Pour les

utiliser, il faut saisir leur numéro et appuyez sur Entrée. Testons ensemble avec le menu ping.

Saisissez au clavier le chiffre 7 puis la touche Entrée.

Lançons un ping vers google.fr pour tester l’accès à internet et le bon fonctionnement de la

résolution de nom.

Vous pouvez arrêter le ping en appuyant simultanément sur les touches Ctrl et C. On voit que le ping

passe sans problème, l’interface WAN est donc fonctionnelle.

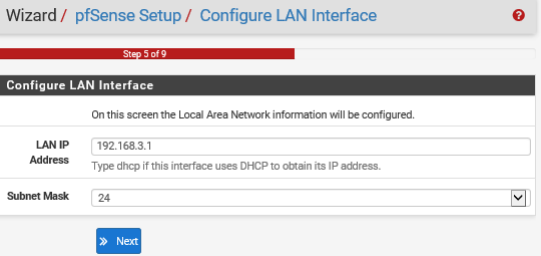

Nous avons une dernière petite chose à faire avant de passer sur l’interface web de pfsense pour la

configuration finale. Il faut assigner la bonne adresse IP à l’interface LAN, c’est-à-dire celle qui

correspond à notre réseau local (pour moi dans le cadre de ce apprentissage, 192.168.3.1).

Pour cela, au choix des menus, tapez 2 puis Entrée.

On me demande quelle interface je veux modifier. L’interface LAN est ici la 2, donc je tape 2 et

j’appuie sur Entrée.

Ensuite saisissez l’adresse IP que vous donnez à cette interface qui sera je le rappelle la passerelle de

sortie de votre réseau local. Quand vous avez saisi l’adresse IP, appuyez sur Entrée pour passer à la

suite.

Définissez le masque de sous-réseau du réseau local en notation CIDR uniquement, donc 24 pour

moi.

Pfsense demande ensuite si le réseau dispose d’une passerelle vers laquelle renvoyer les flux. Ce

n’est pas le cas pour moi, l’interface WAN fait déjà le job et je n’ai pas d’autre routeur dans mon

réseau donc j’appuie simplement sur Entrée pour laisser vide.

Je ne souhaite pas configurer d’adresse en IPv6.

Je ne souhaite pas non plus activer le service DHCP pour le réseau local donc je saisis « y » pour

répondre « yes » et Entrée.

Et enfin, la dernière question concerne le protocole utilisé pour aller sur l’interface web. Par défaut, il

est en HTTPS donc sécurisé. Vous pouvez choisir de le passer en HTTP si vous le souhaitez en

répondant « y » pour « Yes ». Personnellement je vais répondre « n ».

La configuration de l’interface LAN est terminée. Je vois à l’écran l’URL à utiliser pour aller sur

pfsense qui est donc ici https://192.168.3.1/, soit son adresse IP.

La configuration de pfsense en lignes de commande est maintenant terminée, passons sur l’interface

web.

Configuration de base de pfsense

Depuis un PC sur le réseau local disposant d’une adresse IP fixe si le DHCP n’est pas actif, ouvrez un

navigateur internet et accédez à votre pfsense. Si vous ne savez pas comment procéder, il vous suffit d’installer un système d’exploitation ( windows, kali linux, ubuntu,…) sur virtualbox puis au nivau de la configuration reseau vous choisissez la meme carte réseau que celle choisie pour notre réseau local LAN.

Les identifiants par défaut de pfsense sont les suivants :

Login : admin

Mot de passe : pfsense

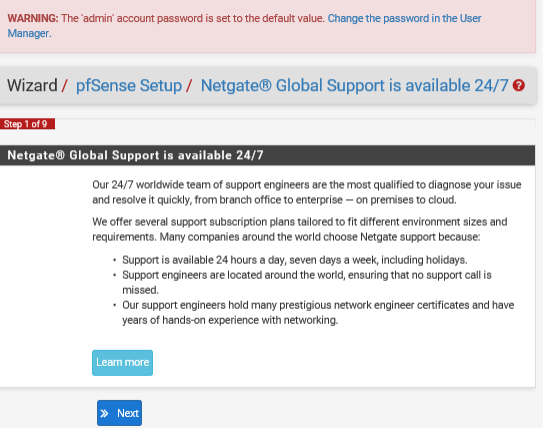

Vous arrivez sur l’assistant de configuration de pfsense qui va nous permettre de finaliser

l’installation de notre firewall. Cliquez sur le bouton « Next »

L’assistant nous informe qu’il est possible d’avoir un support technique sous condition de souscrire

un contrat (un peu de pub pour la solution payante au passage ). Cliquez de nouveau sur Next.

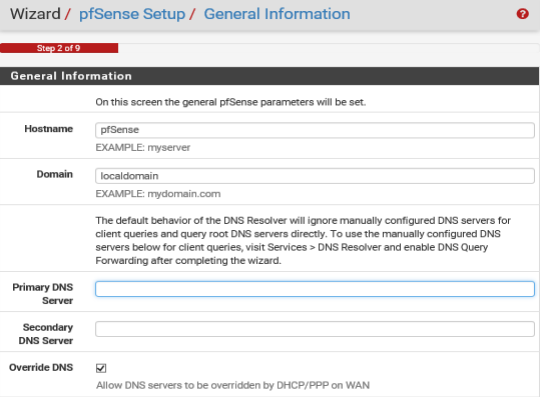

Au niveau de la partie des informations générales, vous pouvez modifier le nom du firewall et

déclarer votre nom de domaine si vous en avez un dans votre réseau. Ici également vous pouvez

déclarer un serveur DNS local (ce n’est pas mon cas, j’utile le DNS public de CloudFlare pour ce tuto).

Je ne modifie ici aucun champ.

Choisissez « Europe/Paris » dans la Timezone et poursuivez

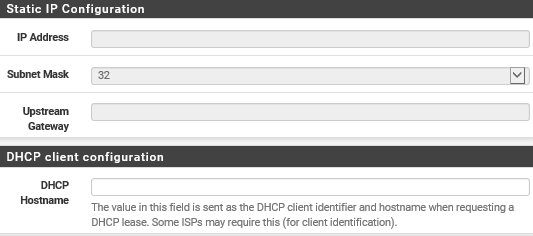

Ensuite nous arrivons à la configuration de l’interface WAN. Elle est configurée automatiquement par

DHCP donc je ne vais rien toucher dans la partie supérieure de cette page.

Si vous avez besoin d’attribuer une IP fixe à cette interface, c’est dans cette partie que ça se définit

La partie « PPPoE configuration » sert en général à mettre les identifiants fournis par votre FAI. Ce

sont ces identifiants qui sont définis dans votre box internet actuellement. Si vous souhaitez placer

un firewall à la place de la box, il sera nécessaire de remplir cette partie.

La partie suivante « PPTP configuration » servira plutôt au montage d’un VPN point à point

(Protocole de tunnel point-à-point, à éviter car peu sécurisé, plutôt privilégier son petit frère IPSEC).

Les deux dernières options de cette page définissent que tout trafic entrant sur l’interface WAN et

venant d’une classe d’adresse réseau privé est automatiquement bloqué. Comme mon infra est ici

virtuelle, je vais obligatoirement faire communiquer des réseaux privés, je n’utilise pas réellement

une adresse publique. Il est donc nécessaire dans le cadre d’un labo de décocher ces 2 cases sinon

vous pourrez avoir des petits couacs

Nous n’avons donc rien modifier de spécial sur notre interface WAN ici, vous pouvez poursuivre.

L’assistant de pfsense passe donc cette fois-ci à l’interface côté LAN. Vous pouvez changer ici

l’adresse IP de l’interface LAN de pfSense (nous l’avons déjà fait en amont).

Durant la phase de configuration, il est également nécessaire de changer les identifiants par défaut

du compte admin de pfsense.

La phase finale de l’installation de pfsense est terminée. Cliquez sur Reload pour recharger pfsense. A

la fenêtre suivante, vous pourrez simplement cliquer sur le bouton Finish.

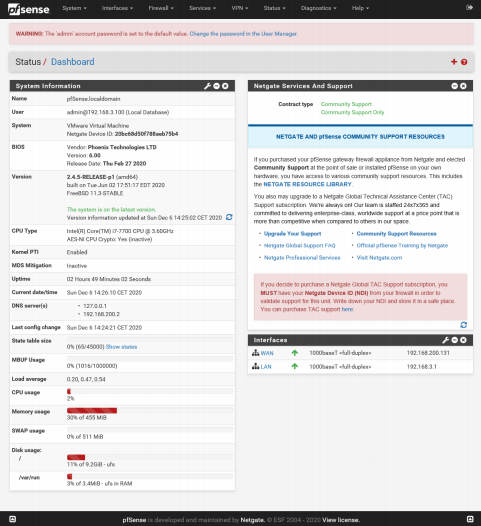

Vous arrivez donc sur le tableau de bord de votre pfsense. Vous retrouvez ici des infos sur l’utilisation

des ressources de la machine elle-même, ses différentes adresses IP, sa version et ses mises à jour si

nécessaire etc…

Par défaut lors de son installation, tout le trafic est ouvert. On peut voir ceci dans le menu «

Firewall », sous-menu « Rules » et partie « LAN ».

Les règles présentes ici définissent que tout le trafic IPv4 et IPv6, tout protocole confondu, venant sur

réseau local (LAN Net) sur n’importe quel port et vers n’importe quelle destination est autorisé.

D’ailleurs si vous avez correctement suivi ce tuto et que depuis le PC client vous faites un ping vers

google.fr, le ping va bien aboutir, preuve en est que le trafic peut sortir sans intervention de votre

part.

Il est plus que conseillé de brider ce trafic pour n’autoriser que les protocoles/port

nécessaires. Le but d’un firewall étant de sécuriser ce qui entre et sort de son réseau, si

c’est porte ouverte, il n’y a pas vraiment d’intérêt…

Nous allons remplacer les règles pour accéder à internet pour avoir un pare-feu qui est utiliser

correctement, pour commencer aller l’onglet Firewall et sélectionner « rules », puis nous allons créer

une règle qui autorise la communication avec les sites en HTTPS

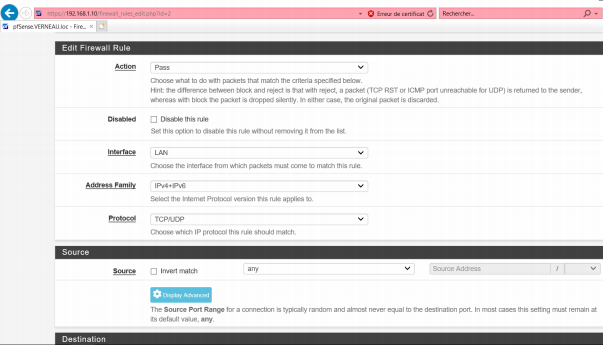

Action vous laissez passer puis vous sélectionner « LAN » , « IPV4 et IPV6 » et vous sélectionnez votre

protocol dans mon cas « TCP/UDP

Selectionner votre destination dans notre cas selectionner HTTPS dans « From et dans To », dans la

description vous pouvez renseigner un nom pour votre règle.

Pour finir cliquez sur « Save », il suffit de faire la même règle pour les sites non sécurisée « http »